一、定义与核心概念

1. 互联网暴露面

- 定义:指组织在互联网上公开可访问的数字化资产和服务,如服务器、开放端口、API、网站、云服务等。

暴露面指网络系统中对外界开放的可见部分,包括公开的接口、网络端口、服务或应用程序等。例如Web服务、API、数据库端口等,这些资源可直接被外部访问或识别。暴露面的大小直接影响潜在攻击机会。

核心特点:

- 可见性:能被外部扫描或探测到(如通过IP、域名、端口)。

- 入口点:是外部与内部系统交互的桥梁(如登录页面、文件上传接口)。

示例:

- 公网IP地址、开放的SSH端口(22)、公开的Web应用、未加密的HTTP服务。

2. 攻击面

- 定义:指所有可能被攻击者利用的潜在漏洞和风险点,涵盖技术、人员、流程等多个维度。

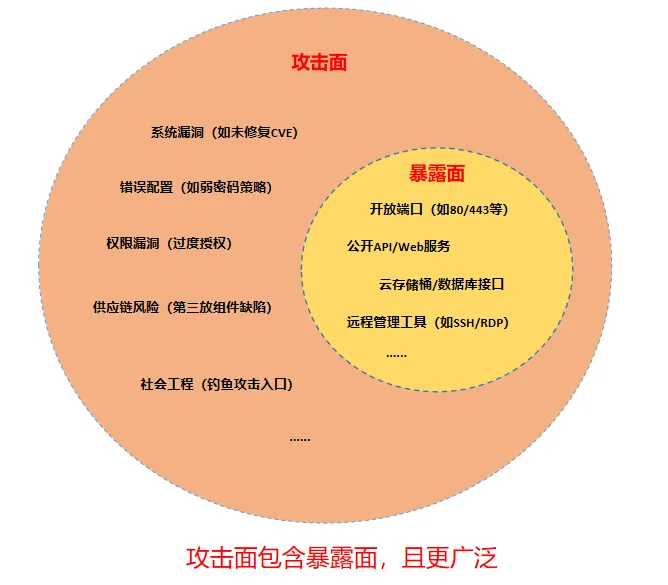

攻击面指攻击者可能利用的所有潜在入口点和攻击路径,不仅包含暴露面中的可见部分,还涵盖漏洞、错误配置、权限问题、社会工程等动态风险因素。攻击面越大,系统被入侵的概率越高。

核心特点:

- 全面性:不仅包括暴露面,还包含内部漏洞(如配置错误、弱密码、员工安全意识不足)。

- 动态性:随系统更新、新漏洞披露、业务扩展而变化。

示例:

- 暴露面中的漏洞(如SQL注入)、内部数据库弱口令、员工易受钓鱼攻击、过时的内部软件版本。

二、区别与关联

关系:从定义上看,攻击面包含暴露面,并且更加广泛。

区别:

| 维度 | 暴露面 | 攻击面 |

|---|---|---|

| 范围 | 仅包含对外可见的开放部分 | 包含所有潜在攻击路径(含暴露面及内部系统、人为因素等) |

| 动态性 | 相对静态,与系统配置直接相关 | 动态变化,受漏洞、人为因素等影响 |

| 关注点 | 资源对外暴露的“可见性”,可见性和可访问性 | 攻击者可利用的“漏洞总和”,潜在漏洞和攻击路径 |

| 防御重点 | 减少不必要的公开资产 | 全面风险管理(技术+管理) |

| 管理策略 | 定期扫描并关闭不必要的服务,使用防火墙限制访问,最小化公开资产。 | 漏洞管理、员工培训、权限控制、持续监控(如日志审计、入侵检测)。 |

| 示例 | 如:公司官网(example.com)开放了80和443端口,允许用户访问。 | 若官网存在未修复的XSS漏洞(技术风险),且管理员使用弱密码(人为风险),两者均属于攻击面。 |

三、防护侧重点

1. 暴露面管理

- 原则:遵循最小权限,仅开放必要端口或服务。

- 措施:网络隔离、访问控制、定期审查暴露资源。

2. 攻击面管理

- 原则:降低漏洞利用可能性,覆盖技术、流程、人为因素。

- 措施:渗透测试、安全评估、漏洞修复、权限管控。

四、总结

暴露面是攻击面的子集,两者区别在于:暴露面聚焦“对外可见性”,攻击面覆盖“可利用性”;前者是静态防御的基础,后者需动态应对综合风险。缩小暴露面可降低被攻击概率,而减少攻击面则能全面降低风险。

作者博客:http://xiejava.ishareread.com/

关注:微信公众号,一起学习成长!